Microsoft Teams Sicherheit Teil 3 – Sicherheitseinstellungen

In diesem Blogpost betrachten wir weitere Sicherheitskonfigurationen für Microsoft Teams. Wir gehen auf MFA/2FA ein (Multi-Faktor-Authentifizierung oder Zwei-Faktor-Authentifizierung), Bedingten Zugriff bzw. Conditional Access, Security Defaults, Verhinderung von Datenverlust (DLP) für Teams-Nachrichten, Microsoft Defender for Office 365 (Safe Documents, Safe Links) und Defender for Cloud Apps. Wo sinnvoll, nennen wir aktuelle Produktnamen und Admin-Center.

Dies ist der letzte Teil unserer dreiteiligen Blog-Serie über Microsoft Teams Sicherheit. Hier gehen wir auf die Details von Sicherheit in Microsoft Teams ein, die sich sowohl auf grundlegende als auch auf fortgeschrittene Sicherheitsaspekte beziehen.

In Teil 1 haben wir einen tieferen Blick auf die Einstellungen für Kollaborationsoptionen in Microsoft Teams geworfen, während Teil 2 die spezifische Konfiguration der Compliance-Einstellungen in Microsoft Teams behandelt.

Bevor wir loslegen: Microsoft bietet einen ausgezeichneten, stets aktuellen Leitfaden zum Thema Microsoft Teams Sicherheit – dem Sicherheitsrahmen, dem SLD (Security Development Lifecycle) usw. Je nachdem, wie tief du in dieses Thema eintauchen möchtest, solltest du dich mit dem Dokument vertraut machen.

Aber nun sehen wir uns die wichtigsten Microsoft Teams Einstellungen für Sicherheit direkt an!

1. Was ist MFA / 2FA? – Multi-Faktor-Authentifizierung für Microsoft Teams

MFA ist ein Kernkontrollmechanismus in Microsofts Identitäts-Stack. Das relevante Produkt ist Microsoft Entra ID (ehemals Azure Active Directory). Du erzwingst MFA typischerweise über Conditional Access oder mindestens über Security Defaults, die MFA automatisch einschließen.

Da MFA ein wesentlicher Bestandteil für Sicherheit in Microsoft Teams ist, solltest du mindestens eine der Optionen aktivieren.

Laut Microsoft-Dokumentation senkt aktivierte MFA das Risiko kompromittierter Konten deutlich.

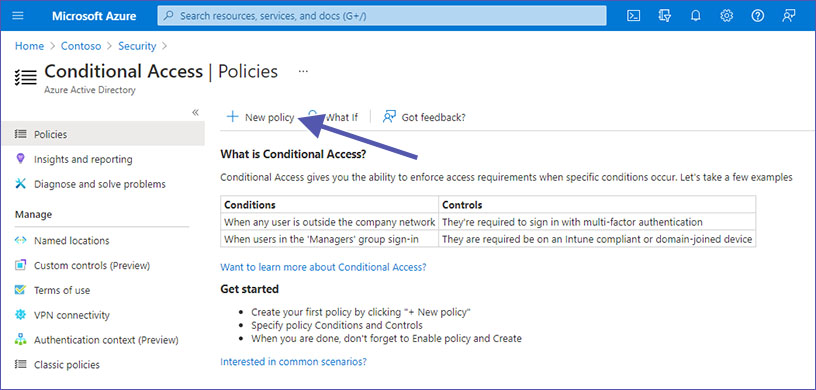

Mit Conditional Access definierst du Bedingungen für den Zugriff auf deine Umgebung, z.B. Standort/Netzwerk/IP, verwendetes Gerät, Browser oder Betriebssystem. Logins können auf diese Bedingungen begrenzt oder davon ausgenommen werden. Für Administratoren kannst du strengere Kriterien festlegen.

Um MFA in deiner Organisation durchzusetzen, blockiere Legacy-Authentifizierung und aktiviere Conditional Access für Microsoft Teams in Azure Active Directory. Dann:

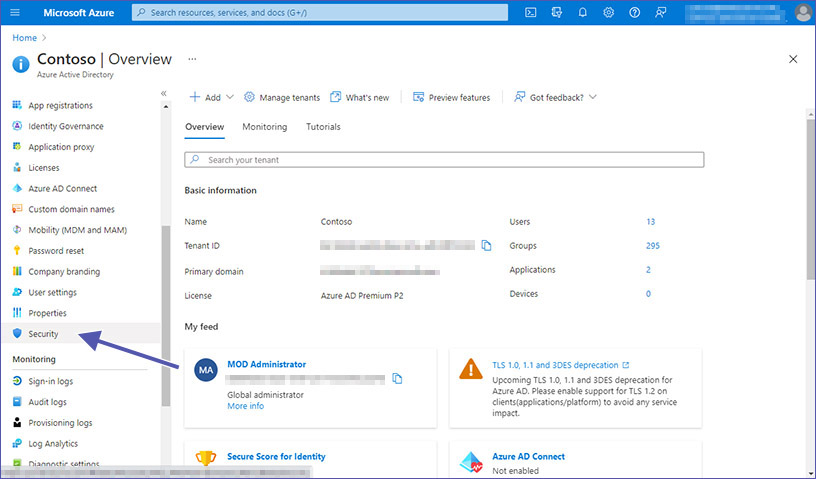

Gehe zu Microsoft Entra ID unter https://portal.azure.com und wähle Protection.

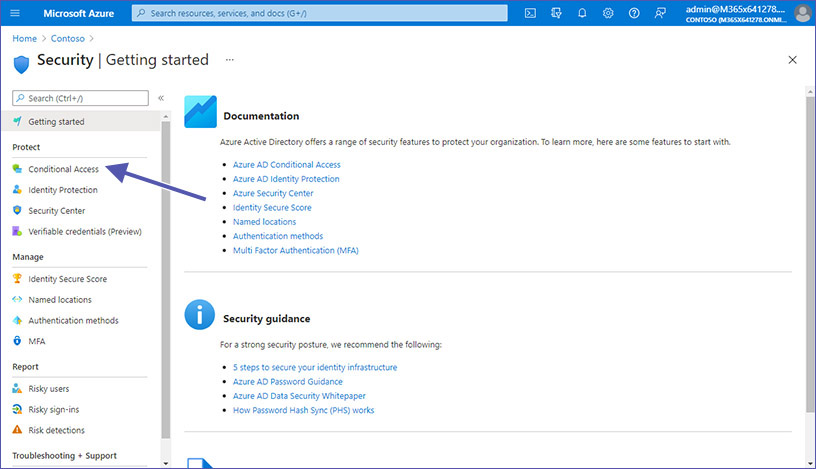

2. Wähle Conditional Access und klicke auf Create a policy. Richte eine Richtlinie ein, die MFA für Anmeldungen an Microsoft-365-Apps verlangt (Teams, SharePoint, Exchange einschließen).

Hinweis: Microsoft Teams nutzt Daten aus SharePoint und Exchange. Sichere daher auch diese Zugriffe mit einer umfassenden Conditional-Access-Policy ab.

3. Blockiere Legacy-Authentifizierung in Entra ID als Teil der Richtlinie.

4. Wende strengere Bedingungen für Admins an (z.B. stärkere Grant-Controls, nur konforme Geräte).

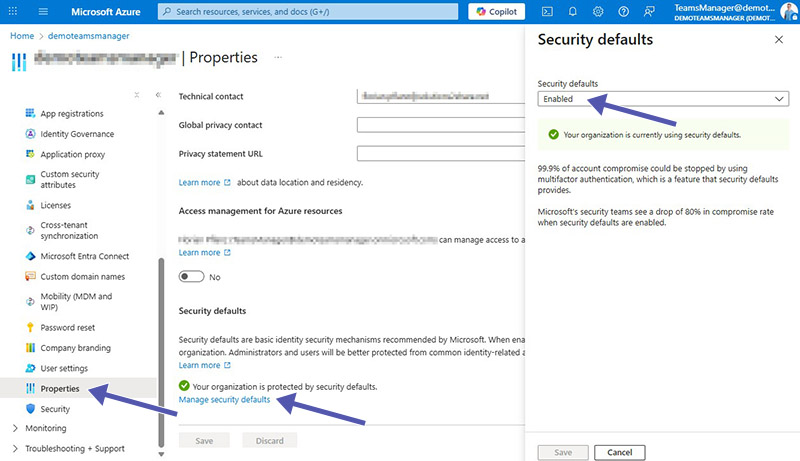

Wenn du nicht sofort mit Conditional Access starten willst, aktiviere stattdessen Security Defaults in Microsoft Azure. Öffne Azure, gehe zu Properties und klicke unten auf Manage security defaults. (Das erzwingt die MFA-Registrierung und blockiert Legacy-Auth für alle Nutzer/Mandanten).

Tipp: Du brauchst einen schnellen Governance- & Security-Check deines Tenants? Buche eine Teams-Manager-Demo und sieh dir standardisierte Vorlagen, Naming, Lifecycle und Genehmigungsflüsse live an.

2. Sind Microsoft Security Defaults ausreichend?

Security Defaults liefern grundlegende Sicherheit (MFA-Registrierung, Blockieren von Legacy-Auth). Gut für schnelle Erfolge oder bei kostenfreiem Entra-ID-Plan. Bei komplexen Szenarien (Gästezugriff in großem Umfang, ausgenommene Servicekonten, Standort-/Gerätebedingungen, Admin-Ausnahmen) nutze Conditional Access.

Security Defaults eignen sich für kleine Tenants, begrenzte Risikobereitschaft oder falls du noch keine keine Premium-Lizenzen hast.

Setze Conditional Access ein, wenn du über Premium-Lizenzen verfügst, in einer regulierten Branchen agierst oder granulare Steuerung und gestaffelte Rollouts brauchst.

Einheitliche MFA-Registrierung: Mit Security Defaults erhalten Nutzer ein 14-Tage-Fenster zur MFA-Registrierung nach der ersten interaktiven Anmeldung.

Viele Gastnutzer & Ausnahmen? External User Manager bietet Unterstützung für Gast-Onboarding und Zugriffsüberprüfungen. Ideal für komplexe Conditional-Access-Szenarien.

2.1 Wer kann Zugang haben?

Microsoft hat die Security Defaults für alle Organisationen zur Verfügung gestellt. Der vorrangige Zweck besteht darin, sicherzustellen, dass jede Organisation ohne zusätzliche Kosten eine grundlegende Sicherheitsstufe aktiviert hat. Um alle Microsoft-Benutzer zu schützen, werden die Security Defaults standardmäßig auf neu erstellte Tenants ausgerollt.

2.2 Wer profitiert von den Security Defaults?

- Organisationen, die ihre Sicherheit schnell und einfach verbessern möchten.

- Organisationen mit der kostenlosen Lizenzierungsstufe von Azure AD haben dennoch kostenlosen Zugriff auf die Security Defaults.

2.3 Wann solltest du Conditional Access anstelle von Security Defaults verwenden?

- Unternehmen, die bereits Richtlinien für Bedingten Zugriff verwenden, um bestehende Unternehmensrichtlinien durchzusetzen oder Entscheidungen zu treffen, sollten nicht mit Security Defaults arbeiten.

- Organisationen mit komplexen Sicherheitsanforderungen empfehlen wir, Bedingten Zugriff in Betracht zu ziehen, da die Möglichkeiten vielfältiger sind.

- Organisationen, die Azure Active Directory Premium-Lizenzen verwenden, haben wahrscheinlich ebenfalls zu komplexe Sicherheitsanforderungen und sollten lieber Bedingten Zugriff verwenden.

Weitere Informationen zu Security Defaults findest du in Microsoft Docs.

2.4 Wie kann ich eine einheitliche MFA-Registrierung umsetzen?

Mit Security Defaults kannst du festlegen, dass sich jeder Benutzer in deinem Tenant für MFA (Multi-Faktor-Authentifizierung) in Form von Entra ID MFA registrieren muss.

Benutzer erhalten eine Zeitspanne von 14 Tagen, um sich mit der Microsoft Authenticator-App bei Azure AD MFA zu registrieren. Wenn die 14 Tage verstrichen sind, können sich die Benutzer nicht mehr anmelden, bis die Registrierung abgeschlossen ist.

Der Countdown für die 14 Tage beginnt nach dem ersten interaktiven Login nach der Aktivierung der Security Defaults.

Behalte die Kontrolle über deine Daten mit External User Manager. Verwalte externe Benutzer einfach mit einem Genehmigungs-Workflow, Zugriffskontrolle und detaillierter Berichterstattung.

3. Wie richte ich ATP / Advanced Threat Protection (jetzt Microsoft Defender für Office 365) ein?

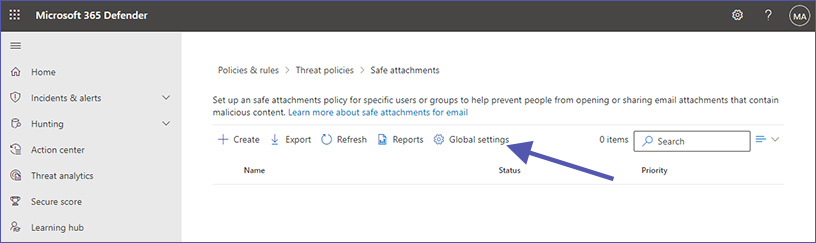

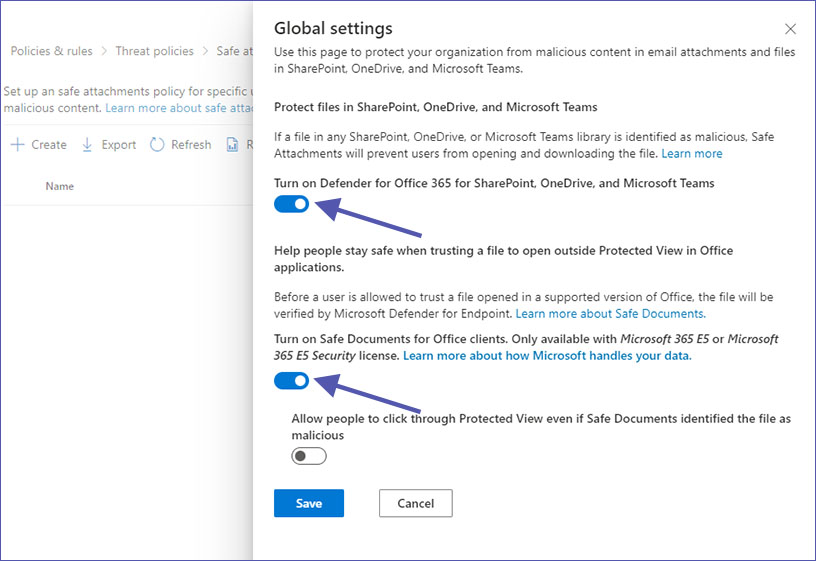

Zwei zusätzliche Schutzebenen lassen sich einfach über Microsofts erweiterte Funktionen für Bedrohungsschutz aktivieren. Du findest die Einstellungen im Microsoft 365 Defender-Portal direkt unter https://security.microsoft.com/safeattachmentv2.

- Defender for Office 365 für SharePoint, OneDrive und Teams (Datei-Scans / Time-of-Click-Schutz)

- Safe Documents (Cloudanalyse von Office-Dokumenten aus Protected View/Application Guard)

1. Öffne die “Globalen Einstellungen”.

Ein Teil von ATP ist das Aktivieren von Defender for Office 365 für SharePoint, OneDrive und Microsoft Teams. Der zweite Teil ist das Einschalten von Safe Documents für Office-Clients.

Beide Funktionen schützen vor schädlichen E-Mail-Anhängen und Dateien in Teams, OneDrive und SharePoint. Defender überprüft Inhalte, bevor Nutzer Dateien als „vertrauenswürdig“ markieren, Safe Documents verhindert das Öffnen/Herunterladen verdächtiger Dateien.

4. Wo konfiguriere ich DLP / Verhinderung von Datenverlust in Teams-Chats und -Kanälen?

Ein weiterer Baustein ist Data Loss Prevention für Teams-Chat- und Kanalnachrichten.

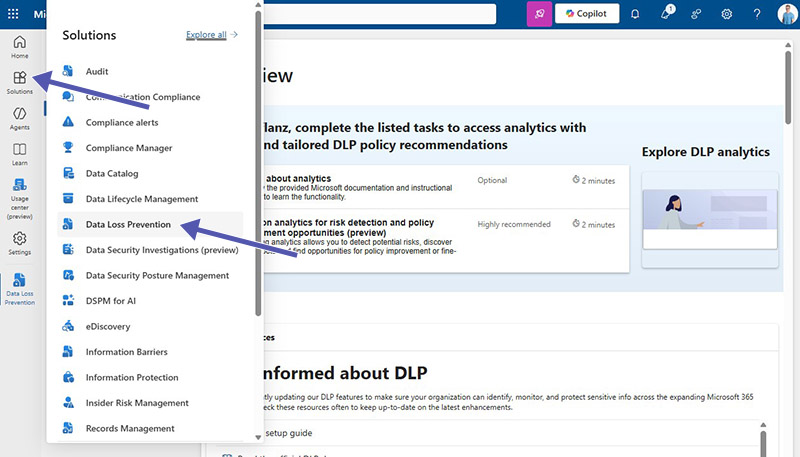

DLP für Teams verwaltest du im Microsoft Purview-Portal unter https://purview.microsoft.com unter “Lösungen” und dann “Verhinderung von Datenverlust”.

DLP-Richtlinien hindern Benutzer daran, sensible oder vertrauliche Informationen mit Microsoft Teams Gastbenutzern (externen Benutzern) zu teilen.

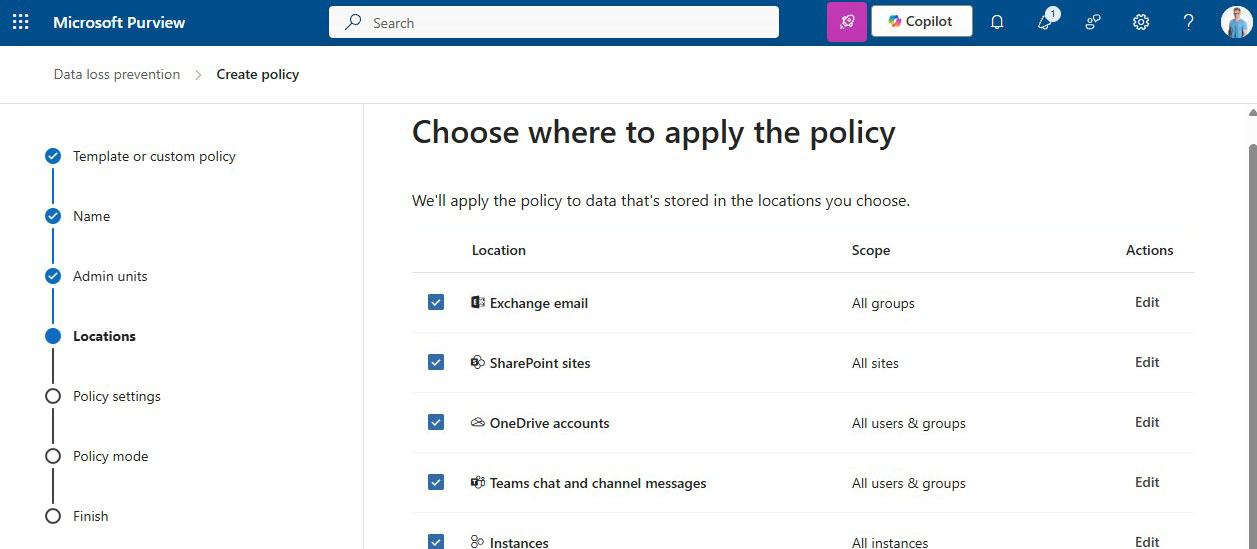

Du kannst Teams-Chats und Kanalnachrichten als Ort zu neuen oder bestehenden DLP-Policies hinzufügen, neben Exchange, SharePoint und OneDrive. Richtlinien können das Teilen sensibler Daten blockieren oder davor warnen (z.B. Ausweisnummern, Zahlungsdaten) und problematische Nachrichten automatisch löschen.

Um Microsoft Teams in bestehende Data Loss Prevention-Richtlinien zu integrieren, wähle die zu bearbeitende Richtlinie aus und klicke auf “Bearbeiten” neben “Orte”. Aktiviere dann den Schieberegler für Teams Chat- und Kanalnachrichten.

So fügst du Microsoft Teams zu bestehenden Data Loss Prevention-Richtlinien hinzu: wähle die zu bearbeitende Richtlinie auswählen und klicke bei Orte auf Bearbeiten. Aktiviere dann den Schieberegler für Teams Chat- und Kanalnachrichten.

Das Erstellen einer neuen Richtlinie zur Verhinderung von Datenverlusten ist ebenfalls nicht schwer. Klicke auf dem Übersichtsbildschirm auf “Richtlinie erstellen”, wähle dann die Art der Informationen aus, die du blockieren möchtest, und füge die Orte hinzu. Neben Microsoft Teams Chat-/Kanalnachrichten kannst du auch Exchange-Emails, SharePoint Sites und OneDrive-Konten auswählen.

Die DLP-Richtlinie löscht dann automatisch Chat-Nachrichten oder Kanalbeiträge, die sensible Informationen beinhalten.

Typisches Setup:

- Eingebaute Vorlage wählen (z. B. EU-PII, Finanzdaten) oder eigene “Sensitive Info”-Typen.

- Teams als Speicherort hinzufügen; bei Bedarf auf Nutzer/Groups einschränken.

- Nutzererlebnis festlegen: Block, Block mit Override + Begründung oder Policy Tips.

DLP kann auch Gastzugriffe auf sensible SharePoint-Dokumente unterbinden. Wenn externe Nutzer Teil deiner Prozesse sind, kombiniere DLP mit External User Manager, damit Gastzugriffe deinen Richtlinien für Genehmigungen und Lebenszyklen folgen (Ablauf/Rezertifizierung, Owner-Verantwortung).

Weitere Einzelheiten findest du in diesem Microsoft-Dokument über Verhinderung von Datenverlust in Microsoft Teams.

5. Was ist Sichere Links für MS Teams?

Safe Links ist Teil von Microsoft Defender for Office 365. Die Funktion bietet Time-of-Click-URL-Scanning und Umschreiben von Links zum Schutz vor Phishing und ähnlichen Angriffen, nicht nur in E-Mails, sondern auch in Microsoft Teams und anderen M365-Apps. Safe Links schützt in Unterhaltungen, Gruppenchats und Kanälen.

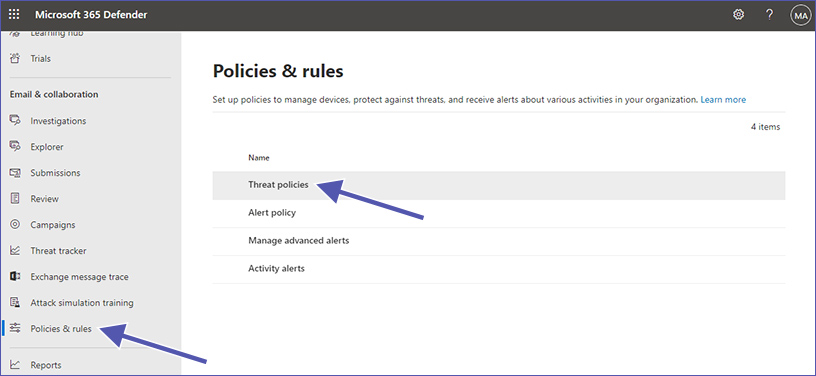

Die Microsoft Teams Einstellungen für Sichere Links findest du im neuen Microsoft 365 Defender Portal unter https://security.microsoft.com/.

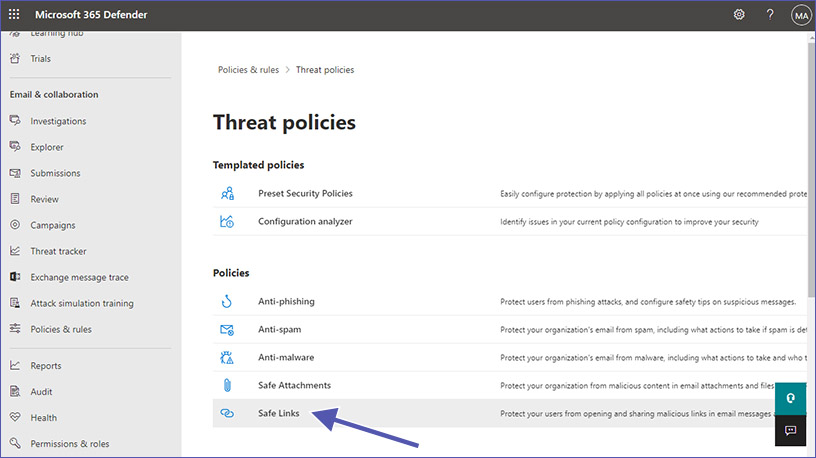

1. Gehe zu “E-Mail & Zusammenarbeit” und dann auf “Richtlinien & Regeln”.

2. Wähle “Bedrohungsrichtlinien” und dann “Sichere Links” im Abschnitt “Richtlinien”.

3. Aktiviere “Auf Microsoft Teams anwenden”.

Mit ‘Sichere Links’ für Microsoft Teams kannst du entscheiden, was mit unbekannten, verdächtigen oder schädlichen URLs geschehen soll.

Zu den Möglichkeiten gehören:

- Du kannst eine Liste mit bestimmten URLs erstellen, die vor dem Öffnen der Website blockiert werden sollen.

- Bei schädlichen Links wird eine Warnung angezeigt, die den Benutzer daran hindert, die Website zu öffnen.

- Herunterladbare Dateien können vor dem Herunterladen geprüft werden.

Der Schutz von ‘Sichere Links’ für Microsoft Teams kann in den Richtlinien entsprechend aktiviert oder deaktiviert werden. Stelle den Schalter auf Ein, um in der Einstellung Aktion für unbekannte oder potenziell schädliche URLs auszuwählen. Der dringend empfohlene Wert ist Ein.

Die Richtlinien für Sichere Links, die für Links in Emails gelten, können auch auf Links in Teams angewendet werden:

- URL-Scans in Echtzeit für verdächtige Links und verknüpfte Dateien

- Nachverfolgung der User-Klicks wird verhindert

- Benutzer dürfen die ursprüngliche URL nicht öffnen

So funktioniert Sichere Links in Microsoft Teams:

- Die Benutzer öffnen Teams.

- Das System prüft, ob die Organisation Microsoft Defender für Office 365 verwendet und ob der Benutzer Teil einer Sichere Links-Richtlinie mit aktiviertem Schutz für MS Teams ist.

- Sobald eine URL in Chats, Kanalbeiträgen oder Tabs angeklickt wird, überprüft Sichere Links den Link.

Hier findest du die vollständige Microsoft-Dokumentation zu den Einstellungen für Sichere Links in Microsoft Teams mit vielen zusätzlichen Informationen.

Aktuell (Stand November 2025) rollt Microsoft “Schutz vor schädlichen URLs in Microsoft Teams” aus (Artikel bei Microsoft Learn) mit klareren, integrierten Warnungen in Chats, Kanälen und Meetings (Public Preview/GA laut Roadmap). Wir empfehlen, Safe Links aktiviert zu lassen und den neue Teams-Link-Schutz zu evaluieren, sobald er allgemein verfügbar ist.

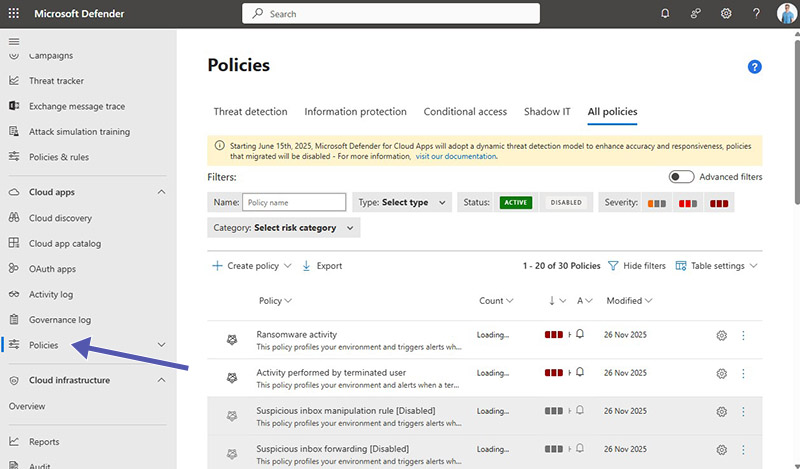

6. Wie nutze ich Defender for Cloud Apps (ehemals Cloud App Security)?

Microsoft Defender for Cloud Apps – früher Microsoft Cloud App Security – bringt deine Teams-Sicherheit deutlich voran. Wie Safe Links ist es Teil des Microsoft-Defender-Pakets.

Defender for Cloud Apps ermöglicht spezielle Sitzungssteuerungen, Richtlinien, Warnungen und Berichte für viele Szenarien.

Es ergänzt Session Controls, App Discovery und Policy-basierten Zugriff für SaaS-Apps, inkl. Conditional Access App Control (z.B. überwachen, Download blockieren, Label verlangen). Der alte Portal-Link https://portal.cloudappsecurity.com leitet weiter; die Administration konsolidiert sich zunehmend im Microsoft 365 Defender.

Einsatz-Szenarien:

- Risiko-Sitzungen für Gäste/Externe steuern

- Session Policies anwenden (z.B. Download sensibler Dateien blockieren)

- Analytics/Alerts für anomales Verhalten

Cloud App Security, also die Sicherheit der Microsoft Cloud-Apps, ist ein ganzes Thema für sich. Darauf in allen Details einzugehen, würde den Rahmen dieses Artikels sprengen.

Daher empfehlen wir, mit den Microsoft-Dokumenten einzusteigen, die einen Überblick über Microsoft Cloud App Security und eine Übersicht über die Optionen zum Schutz von Apps mit Conditional Access App Control bieten.

Schnellvergleich: Welche Einstellung für welches Risiko?

| Primäres Risiko | Wo konfigurieren | |

| MFA (via Conditional Access) | Kontoübernahmen, Password-Spray/Phishing | Entra admin center -> Conditional Access |

| Security Defaults | Basis-Identitätsschutz ohne CA | Entra ID -> Tenant properties -> Security defaults |

| Defender for O365: Safe Documents | Schädliche Office-Dateien | Microsoft 365 Defender -> Email & collaboration |

| Defender for O365: Safe Links | Schädliche URLs in Mail, Teams, Office-Apps | Microsoft 365 Defender -> Threat policies -> Safe Links |

| Purview DLP für Teams | Teilen sensibler Daten in Chat/Kanal | Microsoft Purview -> Data loss prevention |

| Defender for Cloud Apps | Riskante SaaS-Sitzungen, Download-Kontrolle, App Discovery | Defender for Cloud Apps / M365 Defender |

FAQ zu Sicherheitseinstellungen für Microsoft Teams

Nein, es heißt jetzt Microsoft Entra ID. Die Funktionen bleiben dieselben, nur die Namensgebung wurde geändert.

Nicht parallel. Security Defaults sind die Basis. Conditional Access, wenn du granulare Richtlinien brauchst.

Ja. Stelle sicher, dass Teams in deinen Safe-Links-Policies aktiviert ist. Microsoft ergänzt zudem integrierten Malicious URL Protection-Schutz (Rollout läuft).

Es heißt jetzt Defender for Cloud Apps; Funktionen bestehen, die Oberfläche konsolidiert sich im Microsoft 365 Defender. (Bestehende Portallinks können weiterleiten.)

Wo unsere Governance-Produkte passen (und warum Kunden sich dafür entscheiden)

Der Teams Manager ist das Governance-Tool für Microsoft-Teams mit Vorlagen, Genehmigungen, Namenskonventionen, Lebenszyklen/Ablauf und Owner-Verantwortung. So reduzierst du Risiken durch unkontrollierte Team-Erstellung und veraltete Zugriffe. Buche eine kostenlose Demo, um ihn in Aktion zu sehen.

Der External User Manager bietet Governance für Gäste in Microsoft 365: standardisiertes Onboarding, Genehmigungen, periodische Zugriffs-Reviews und automatisierte Bereinigung verwaister/inaktiver Gäste. Ideal in Verbindung mit DLP/Conditional Access. Buche eine kostenlose Demo, wenn du ihn dir ansehen möchtest.

Damit sind wir am Ende unseres dritten und letzten Artikels zu Sicherheit in Microsoft Teams angekommen. Wirf gerne einen Blick auf Teil 1, in dem wir die Microsoft Teams Einstellungen für die sichere Zusammenarbeit besprochen haben, oder auf Teil 2 mit spezifischen Konfigurationen der Compliance in Microsoft Teams mit Blick auf die Sicherheit.

Wenn wir über Microsoft Teams Sicherheit sprechen, gibt es viele Hebel in den Microsoft Teams Einstellungen, um verschiedene Probleme zu verhindern. Wir haben hier versucht, alle Themen abzudecken, die hilfreich sein könnten. Wir konnten nicht bei allen Punkten auf die Details eingehen – bitte kontaktiere uns für weitere Informationen, wie du deine Teams-Umgebung sichern kannst.

Unser Ziel ist es, Anwendungen für Microsoft Teams zu entwickeln, die deine Arbeit vereinfachen und deine Umgebung sicherer machen:

- Teams Manager bietet Struktur und Kontrolle in MS Teams mit Team-Vorlagen, Lebenszyklen, Namenskonventionen und mehr.

- External User Manager hilft bei Microsoft 365 Gästemanagement und Kontrolle von Gästen in Microsoft Teams für mehr Microsoft 365 Security.

CEO und Governance Experte bei Solutions2Share

Christian Groß ist seit den Anfängen ein Experte für Microsoft Teams Governance. In den letzten 6 Jahren hat er 6 Teams-Apps entwickelt, Solutions2Share gegründet und das deutschsprachige Microsoft 365 Präsenz-Event in Mainz ins Leben gerufen.

Er spricht regelmäßig auf internationalen M365-Events und unterstützt IT-Leiter beim Aufbau skalierbarer Governance-Strategien.